Pptp-порты

Содержание:

- Выбор транспортного протокола для OpenVPN. TCP или UDP?

- Соединение PPTP: что это?

- Summary

- Выбор протокола для VPN на MikroTik

- WireGuard

- Реализация PPTP

- Application Examples

- Что даёт соединение PPTP

- L2TP / IPsec

- Настройка в дистрибутивах Linux

- Настройка

- Обеспечение защиты соединения

- Типы подключения VPN

- Стоит ли использовать сторонние утилиты?

- Допустимые значения параметров излучений, генерируемых мониторами, отражены в следующей таблице.

- Как увеличить скорость кулера на ноутбуке HP?

- Шаг 3. Подключение установлено, пинг адреса 172.16.0.1 успешен, что дальше?

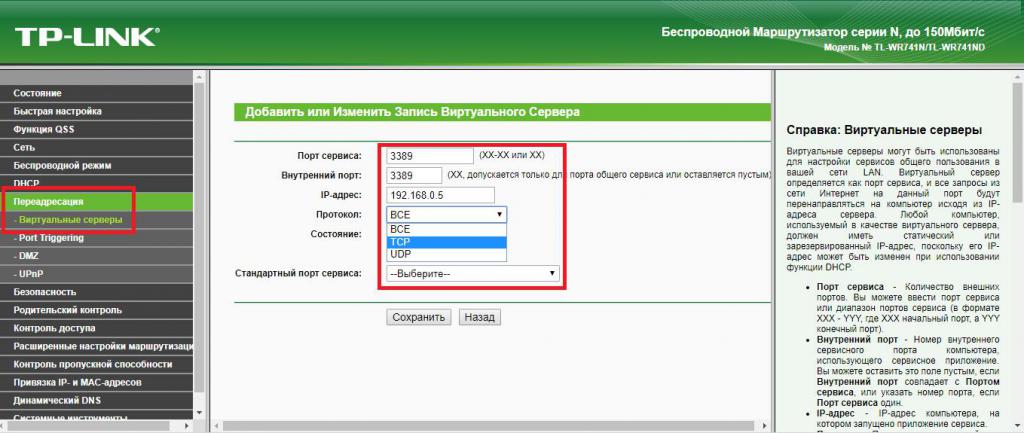

- Проброс TCP порта в вашу домашнюю сеть

- Почему с пульта Ростелеком не меняется громкость?

Выбор транспортного протокола для OpenVPN. TCP или UDP?

Зашифрованная информация, созданная при помощи OpenVPN, может передаваться по одному из двух протоколов: UDP или TCP. VPN-провайдеры обычно предлагают оба варианта, сопровождая их комментарием «TCP надежней, UDP быстрее».

Представьте себе, что вы рубите лес для постройки дома и вам надо спускать срубленные деревья вниз по реке до места строительства. Вы можете просто бросать их в воду, и ваш помощник будет ловить их на месте стройки ‒ это будет самым быстрым и простым способом. Но если бревно застрянет в процессе доставки или будет похищено, вы не узнаете этого, разве что когда вам не хватит бревен на постройку дома.

А если вы присвоите каждому бревну номер и ваш помощник будет звонить после получения каждого бревна, уведомляя об успешной доставке, в этом случае, даже если какие-то бревна будут потеряны, вы узнаете об этом незамедлительно и отправите замену. Но согласитесь, такой способ отправки бревен займет больше времени, а потому, если река широкая и не извилистая, лучше использовать простой и быстрый способ.

Аналогичная ситуация и в выборе протокола: UDP – быстрый способ без подтверждения доставки пакетов, его мы рекомендуем использовать при стабильном интернете. TCP не такой быстрый, но зато доставка каждого пакета подтверждается, он рекомендуется при плохой связи.

TCP необходим в тех ситуациях, когда UDP-трафик блокируется провайдером или настройками роутера. Альтернативный вариант OpenVPN TCP по 443 порту не может быть заблокирован, так как этот порт используется для всех HTTPS-соединений, и пользователи просто не смогут открывать сайты.

Мы в своих решениях ставим OpenVPN UDP, но если в течение 15 секунд не получается подключиться при помощи UDP, автоматически начинается TCP-соединение.

В следующей главе мы поговорим про TLS authentication, порт соединения, генерацию сессионного ключа, алгоритмы шифрования, длину ключа, аутентификацию данных и другие составляющие безопасного VPN-соединения.

Соединение PPTP: что это?

Подключение такого типа строится на основе одноименного протокола, сокращение в названии которого происходит от английского point-to-point tunneling protocol, что дословно можно перевести как «туннельный протокол типа «точка-точка». Иными словами, это соединение между двумя абонентами посредством передачи пакетов данных в зашифрованном виде через незащищенные сети на основе TCP/IP.

Тип соединения PPTP позволяет преобразовывать так называемые кадры PPP в стандартные IP-пакеты, которые и передаются, например, посредством того же интернета. И хотя, как считается, протокол PPTP по уровню безопасности уступает некоторым другим вариантам вроде IPSec, он сегодня имеет достаточно большое распространение, ведь, по сути, пользователь имеет дело с одной из разновидностей VPN-подключений (беспроводное соединение).

Summary

Standards:

PPTP is a secure tunnel for transporting IP traffic using PPP. PPTP encapsulates PPP in virtual lines that run over IP. PPTP incorporates PPP and MPPE (Microsoft Point to Point Encryption) to make encrypted links. The purpose of this protocol is to make well-managed secure connections between routers as well as between routers and PPTP clients (clients are available for and/or included in almost all OSs including Windows).

Multilink PPP (MP) is supported in order to provide MRRU (the ability to transmit full-sized 1500 and larger packets) and bridging over PPP links (using Bridge Control Protocol (BCP) that allows the sending of raw Ethernet frames over PPP links). This way it is possible to setup bridging without EoIP. The bridge should either have an administratively set MAC address or an Ethernet-like interface in it, as PPP links do not have MAC addresses.

PPTP includes PPP authentication and accounting for each PPTP connection. Full authentication and accounting of each connection may be done through a RADIUS client or locally.

MPPE 128bit RC4 encryption is supported.

PPTP traffic uses TCP port 1723 and IP protocol GRE (Generic Routing Encapsulation, IP protocol ID 47), as assigned by the Internet Assigned Numbers Authority (IANA). PPTP can be used with most firewalls and routers by enabling traffic destined for TCP port 1723 and protocol 47 traffic to be routed through the firewall or router.

PPTP connections may be limited or impossible to setup though a masqueraded/NAT IP connection. Please see the Microsoft and RFC links listed below for more information.

Выбор протокола для VPN на MikroTik

Для настройки соединения по VPN через MikroTik чаще всего используются следующие протоколы:

В сегодняшней статье мы рассмотрим настройку подключения VPN с помощью двух из них, как наиболее часто встречающихся в работе провайдера и системного администратора: PPtP и PPPoE. Продолжение темы — в следующих статьях.

Мы не храним дорожные записи

Единственная информация, которую мы храним, — это ваше имя пользователя и адрес электронной почты. Это всегда актуально для наших серверов в Швеции. Данные трафика, которые вы генерируете, всегда будут анонимными. Поскольку мы шифруем весь трафик, который вы генерируете, в принципе для вашего интернет-провайдера и вашего работодателя невозможно увидеть, что вы делаете в Интернете.

WireGuard

Самый новый и неизведанный протокол VPN — WireGuard. Позиционируется разработчиками как замена IPsec и OpenVPN для большинства случаев их использования, будучи при этом более безопасным, более производительным и простым в использовании.

Все IP-пакеты, приходящие на WireGuard интерфейс, инкапсулируются в UDP и безопасно доставляются другим пирам. WireGuard использует современную криптографию:

- Curve25519 для обмена ключами,

- ChaCha20 для шифрования,

- Poly1305 для аутентификации данных,

- SipHash для ключей хеш-таблицы,

- BLAKE2 для хеширования.

Код WireGuard выглядит куда скромнее и проще, чем код OpenVPN, в результате чего его проще исследовать на уязвимости (4 тысячи строк кода против нескольких сотен тысяч). Также многие отмечают, что его гораздо легче развернуть и настроить.

Результаты тестов производительности можно увидеть на официальном сайте (как не сложно догадаться, они хороши). Стоит отметить, что лучшие результаты WireGuard покажет на Linux системах, т.к. там он реализован в виде модуля ядра.

Совсем недавно был представлен WireGuard 1.0.0, который отметил собой поставку компонентов WireGuard в основном составе ядра Linux 5.6. Включенный в состав ядра Linux код прошел дополнительный аудит безопасности, выполненный независимой фирмой, который не выявил каких-либо проблем. Для многих это отличные новости, но сможет ли WireGuard стать достойной заменой IPsec и OpenVPN покажет время и независимые исследования безопасности.

Мы постарались охарактеризовать самые популярные VPN протоколы, надеемся, обзор был для вас полезен. В качестве резюме приводим сравнительную таблицу, где еще раз обозначены важные, на наш взгляд, показатели.

| PPTP | SSTP | L2TP/IPsec | IKEv2/IPsec | OpenVPN | WireGuard | |

|---|---|---|---|---|---|---|

| Компания-разработчик | Microsoft | Microsoft | L2TP — совместная разработка Cisco и Microsoft, IPsec — The Internet Engineering Task Force | IKEv2 — совместная разработка Cisco и Microsoft, IPsec — The Internet Engineering Task Force | OpenVPN Technologies | Jason A. Donenfeld |

| Лицензия | Proprietary | Proprietary | Proprietary | Proprietary, но существуют реализации протокола с открытым исходным кодом | GNU GPL | GNU GPL |

| Развертывание | Windows, macOS, iOS, некоторое время GNU/Linux. Работает “из коробки”, не требуя установки дополнительного ПО | Windows. Работает “из коробки”, не требуя установки дополнительного ПО | Windows,Mac OS X, Linux, iOS, Android. Многие ОС (включая Windows 2000/XP +, Mac OS 10.3+) имеют встроенную поддержку, нет необходимости ставить дополнительное ПО | Windows 7+, macOS 10.11+ и большинство мобильных ОС имеют встроенную поддержку | Windows, Mac OS, GNU/Linux, Apple iOS, Android и маршрутизаторы. Необходима установка специализированного ПО, поддерживающего работу с данным протоколом | Windows, Mac OS, GNU/Linux, Apple iOS, Android. Установить сам WireGuard, а затем настроить по руководству |

| Шифрование | Использует Microsoft Point-to-Point Encryption (MPPE), который реализует RSA RC4 с максимум 128-битными сеансовыми ключами | SSL (шифруются все части, кроме TCP- и SSL-заголовков) | 3DES или AES | Реализует большое количество криптографических алгоритмов, включая AES, Blowfish, Camellia | Использует библиотеку OpenSSL (реализует большинство популярных криптографических стандартов) | Обмен ключами по 1-RTT, Curve25519 для ECDH, RFC7539 для ChaCha20 и Poly1305 для аутентификационного шифрования, и BLAKE2s для хеширования |

| Порты | TCP-порт 1723 | TCP-порт 443 | UDP-порт 500 для первонач. обмена ключами и UDP-порт 1701 для начальной конфигурации L2TP, UDP-порт 5500 для обхода NAT | UDP-порт 500 для первоначального обмена ключами, а UDP-порт 4500 — для обхода NAT | Любой UDP- или TCP-порт | Любой UDP-порт |

| Недостатки безопасности | Обладает серьезными уязвимостями. MSCHAP-v2 уязвим для атаки по словарю, а алгоритм RC4 подвергается атаке Bit-flipping | Серьезных недостатков безопасности не было выявлено | 3DES уязвим для Meet-in-the-middle и Sweet32, но AES не имеет известных уязвимостей. Однако есть мнение, что стандарт IPsec скомпрометирован АНБ США | Не удалось найти информации об имеющихся недостатках безопасности, кроме инцидента с утечкой докладов АНБ касательно IPsec | Серьезных недостатков безопасности не было выявлено | Серьезных недостатков безопасности не было выявлено |

Материал подготовлен совместно с veneramuholovka

Реализация PPTP

Cisco первой реализовала PPTP и позже лицензировала эту технологию корпорации Microsoft.

PPTP удалось добиться популярности благодаря тому, что это первый протокол туннелирования, который был поддержан корпорацией Microsoft. Все версии Microsoft Windows, начиная с Windows 95 OSR2, включают в свой состав PPTP-клиент, однако существует ограничение на два одновременных исходящих соединения. А сервис удалённого доступа для Microsoft Windows включает в себя PPTP сервер.

Некоторое время в Linux-дистрибутивах отсутствовала полная поддержка PPTP из-за опасения патентных претензий по поводу протокола MPPE. Впервые полная поддержка MPPE появилась в Linux 2.6.13 (2005 год). Официально поддержка PPTP была начата с версии ядра Linux 2.6.14. Тем не менее, сам факт применения MPPE в PPTP фактически не обеспечивает безопасность протокола PPTP.

Операционная система FreeBSD поддерживает PPTP протокол, используя в качестве сервера PPTP порт mpd (/usr/ports/net/mpd5), используя подсистему netgraph; можно также использовать программу PoPToP (/usr/ports/net/poptop). В качестве клиента PPTP в системе FreeBSD может выступать либо порт pptpclient (/usr/ports/net/pptpclient), либо порт mpd, работающий в режиме клиента.

Операционные системы Mac OS X и iOS поставлялись со встроенным PPTP клиентом, однако начиная с версий macOS Sierra и iOS 10 встроенный клиент удален по соображениям безопасности. Cisco и Efficient Networks продают реализации PPTP клиента для более старых версий Mac OS. КПК Palm, имеющие поддержку Wi-Fi, поставляются с PPTP клиентом Mergic.

Microsoft Windows Mobile 2003 и более новые также поддерживают PPTP.

Application Examples

Connecting Remote Client

The following example shows how to connect a computer to a remote office network over a PPTP encrypted tunnel giving that computer an IP address from the same network that the remote office has (without any need of bridging over EoIP tunnels).

Consider following setup:

Office router is connected to internet through ether1. Workstations are connected to ether2.

Laptop is connected to the internet and can reach Office router’s public IP (in our example it is 192.168.80.1).

First step is to create a user

/ppp secret add name=Laptop service=pptp password=123 local-address=10.1.101.1 \ remote-address=10.1.101.100

/ppp secret print detail

Flags: X - disabled

0 name="Laptop" service=pptp caller-id="" password="123" profile=default

local-address=10.1.101.1 remote-address=10.1.101.100 routes==""

Notice that the PPTP local address is the same as the router’s address on the local interface and the remote address is from the same range as the local network (10.1.101.0/24).

Next step is to enable the PPTP server and the PPTP client on the laptop.

/interface pptp-server server set enabled=yes

/interface pptp-server server print

enabled: yes

max-mtu: 1460

max-mru: 1460

mrru: disabled

authentication: mschap2

keepalive-timeout: 30

default-profile: default

PPTP client from the laptop should connect to routers public IP which in our example is 192.168.80.1.

(Consult the respective manual on how to set up a PPTP client with the operating system software you are using).

At this point (when PPTP client is successfully connected) if you try to ping any workstation form the laptop, the ping will time out because the Laptop is unable to get ARPs from workstations. The solution is to set up proxy-arp on the local interface.

/interface ethernet set Office arp=proxy-arp

/interface ethernet print Flags: X - disabled, R - running # NAME MTU MAC-ADDRESS ARP 0 R ether1 1500 00:30:4F:0B:7B:C1 enabled 1 R ether2 1500 00:30:4F:06:62:12 proxy-arp

After proxy-arp is enabled, the remote client can successfully reach all workstations in the local network behind the router.

Site-to-Site PPTP

The following is an example of connecting two Intranets using PPTP tunnel over the Internet.

Consider following setup:

Office and Home routers are connected to the internet through ether1, workstations and laptops are connected to ether2.

Both local networks are routed through a PPTP client, thus they are not in the same broadcast domain. If both networks should be in the same broadcast domain then you need to use and bridge the PPTP tunnel with the local interface.

First step is to create a user

/ppp secret add name=Home service=pptp password=123 local-address=172.16.1.1 \ remote-address=172.16.1.2 routes="10.1.202.0/24 172.16.1.2 1"

/ppp secret print detail

Flags: X - disabled

0 name="Home" service=pptp caller-id="" password="123" profile=default

local-address=172.16.1.1 remote-address=172.16.1.2 routes=="10.1.202.0/24 172.16.1.2 1"

Notice that we set up PPTP server’s PPP secret where a route is added automatically whenever the client connects. If this option is not set, then you will need to add static routing on the server to route traffic between the two sites through the PPTP tunnel. (See for more info on routes variable).

Next step is to enable the PPTP server on the office router and configure the PPTP client on the Home router.

/interface pptp-server server set enabled=yes

/interface pptp-server server> print

enabled: yes

max-mtu: 1460

max-mru: 1460

mrru: disabled

authentication: mschap2

keepalive-timeout: 30

default-profile: default

/interface pptp-client add user=Home password=123 connect-to=192.168.80.1 disabled=no

/interface pptp-client print

Flags: X - disabled, R - running

0 name="pptp-out1" max-mtu=1460 max-mru=1460 mrru=disabled connect-to=192.168.80.1 user="Home"

password="123" profile=default-encryption add-default-route=no dial-on-demand=no

allow=pap,chap,mschap1,mschap2

Now we need to add the route to reach the local network behind the Home router

/ip route add dst-address=10.1.101.0/24 gateway=pptp-out1

Now after the tunnel is established and routes are set, you should be able to ping remote network.

Что даёт соединение PPTP

PPTP (Point-to-Point Tunneling Protocol) в переводе с английского звучит как «туннельный протокол типа точка-точка», он обеспечивает компьютеру установку связи с сервером. Подключение выполняется реализацией защищённой линии, то есть туннеля в стандартной незащищённой сети, базирующейся на TCP/IP. Если рассматривать глубже, что это за соединение, то PPTP инкапсулирует кадры PPP в IP-пакеты, они зашифровываются и в таком виде передаются по каналу, проводной или беспроводной сети. Несмотря на невысокий уровень безопасности сравнительно с другими вариантами соединения, например с IPSec, протокол PPTP применяется достаточно широко.

Рассматриваемый тип подключения позволяет реализовать базовую защиту данных, а также существенно экономить пользователям на звонках, поскольку прямое соединение здесь не задействуется и связь осуществляется посредством защищённой линии (туннеля). Протокол PPTP применяют и с целью организации связи для двух локальных сетей. Таким образом, они не контактируют напрямую, а пользуются передачей пакетов по защищённой линии. Посредством данного протокола возможно также формирование соединения типа «клиент-сервер», тогда пользовательский терминал подсоединяется к серверу по защищённому каналу.

L2TP / IPsec

L2TP / IPsec (полное название на английском звучит как «Layer 2 Tunneling Protocol») — протокол туннеля уровня 2 — это протокол VPN, который, сам по себе, не предлагает никакого шифрования. Поэтому он обычно реализуется вместе с шифрованием IPsec (сокращение от IP Security). Поскольку он так же встроен в современные операционные системы и мобильные устройства, его довольно легко реализовать. Но в процессе будет использоваться порт UDP 500 — это означает, что он не может быть замаскирован на другом порту, в отличие от того же OpenVPN. Естественно становится намного проще его блокировать.

Теоретически, шифрование IPsec безопасно, но гарантии вам никто не даст. В любом случае этот стандарт медленнее, чем OpenVPN, т.к это двухэтапный процесс, в котором трафик должен быть преобразован в форму L2TP, а затем поверх наложить шифрование IPsec.

Итог: L2TP / IPsec теоретически безопасен, но есть некоторые проблемы. Его легко настроить, но его легко блокировать даже обычным брандмауэром.

Настройка в дистрибутивах Linux

Чтобы подключить через PPPoE протокол ПК с Linux, нужно учитывать, что для внесения любых изменений в ОС потребуются ROOT-права. Их получение отличается в зависимости от дистрибутива.

Обычно для настройки параметров при работе в Linux используется терминал. Он комфортен в обращении и предлагает широкий набор функций, но стоит знать как минимум начальный набор команд.

FreeBSD

Настройка PPPoE в этой ОС выполняется в файле конфигурации ppp.conf, расположенном по пути: /etc/ppp/. Он имеет вид, как на скриншоте ниже.

Чтобы создать соединение, нужно изменить файл в виде:

Default:

Set log Phase tun command

myisp:

set device PPPoE: rl0

set authname your_login

set authkey your_password

enable dns

add default HISADDR

Расшифровка параметров:

- set – установка параметров в системе;

- log – запись событий в журнал;

- phase – разделение записей в лог-файле на этапы для простоты понимания;

- tun – виртуальное устройство, формирующее подключение, в этом случае – «туннелирование»;

- comand – сохранение в журнал входящих запросов;

- myisp – наименование соединения, можно ввести любое слово;

- device – задействованное для подключения физическое устройство;

- PPPoE – указание используемого протокола;

- authname, authkey – имя пользователя и пароль, вместо строк «your_name» и «your_pasword» ввести данные, выданные провайдером;

- enable dns – сведения о серверах DNS получать из файла etc/resolv.conf.

- add default – команда, указывающая, что для соединения должен быть использован указанный в Linux по умолчанию адрес;

- HISSADR – IP-адрес подключенного сервера.

В файл resolv.conf самостоятельно внести данные, выданные провайдером. Они добавляются в строки «nameserver».

После ввода команд запустить соединение запросом: #ppp – ddial myisp. Чтобы вручную не вводить постоянно запрос, открыть файл автозапуска по адресу: /etc/rc.conf и ввести данные:

#echo ‘ppp_enable=”YES»’

#echo ‘ppp_mode=”ddial»’

#echo ‘ppp_profile=”myisp»

Чтобы вручную завершить соединение, а затем заново его запустить, нужно воспользоваться командами «/etc/rc.d/ ppp stop» и «/etc/rc.d/ ppp start» соответственно.

Debian и производные ОС

Руководство для Debian и Ubuntu:

- Запустить терминал, ввести запрос «sudo pppoeconf», где «sudo» — SuperUser do – означает запуск от имени администратора, а «pppoeconf» — переход к корректировке настроек PPPoE.

- Ввести пароль для входа в ОС.

- В окне, предупреждающем о добавлении изменений в файл, подтвердить действие. ОС выполнит поиск сетевых устройств. Выбрать нужное.

- Система выполнит поиск PPPoE. Если соединение не будет установлено, нужно посмотреть, подключен ли к устройству провод.

- В появившемся окне выбрать «Да», чтобы добавить параметры «noauth» и «defaultroute» и удалить параметр «nodetach».

- Появится оповещение о редактировании конфигурации «dsl-provider». Нужно сделать резервную копию, чтобы в случае сбоя иметь возможность восстановить начальную версию, а затем продолжить работу с новой конфигурацией.

- Ввести логин, предоставленный поставщиком услуг.

- Указать пароль.

- Подтвердить добавление адреса сервера в автоматическом режиме.

- Кликнуть «Да» в новом окне.

- Установить соединение, кликнув «Да».

- Проверить соединение, нажав «Да».

Создание подключения завершено.

Настройка

Настройка первого маршрутизатора

Через графический интерфейс

Создать GRE-туннель. Укажем параметр «keepalive«, который определяет находится ли туннель в рабочем состоянии. Если параметр не включен, то даже, если второй маршрутизатор будет выключен интерфейс все равно будет показывать рабочее состояние, что не удобно для диагностики. Мы рекомендуем использоваться значение 10 попыток по 10 секунд. т. е., если в течении 100 секунд не будет никаких сигналов с противоположной стороны туннель перейдет в нерабочее состояние. При этом он автоматически включится, если противоположная сторона попытается установить соединение. Мы рекомендуем выбирать имя интерфейса, которое бы позволяло однозначно идентифицировать кто находится на противоположной стороне туннеля. Если филиалов 1-2, то достаточно и простых идентификаторов. А вот если их число начнет расти, то идентификаторы вроде filial1, filial2, filial3 и т. д. будут не самыми удобными. В отличии от настройки GRE без IPSec в этой конфигурации должна быть отключена опция «Allow Fast Path«, а параметр «Local Address:» является обязательным потому что без него не получится создать автоматические настройки IPsec.

При указании параметра «IPsec Secret:» будут автоматически созданы необходимые настройки IPsec. При этом надо учитывать, что внести изменения в эти настройки не будет возможности.

На картинке имеется опечатка. Значения параметров Local Address и Remote Address надо поменять местами.

Назначить IP-адрес GRE-туннелю, созданному на предыдущем шаге.

Через консоль

Настройка второго маршрутизатора

Через графический интерфейс

Настройки второго маршрутизатора полностью идентичны настройкам на первом. Поэтому комментировать их мы не будем.

Через консоль

Настройка маршрутизации

Если на предыдущих шагах все было сделано верно, то VPN-соединение между двумя офисами было установлено, но для того, что бы обе сети могли обмениваться информацией друг с другом они должны знать друг о друге, т. е. между ними должна быть настроена маршрутизация. Для этого надо выполнить следующие шаги:

На первом маршрутизаторе

Через графический интерфейс

Выполнить следующие настройки:Dst. Address: 192.168.25.0/24 (адрес сети к которой указываем маршрут)Gateway: 172.16.30.2 (интерфейс через который можно «добраться» до сети)Pref. Source: 192.168.15.1 (интерфейс с которого будут идти запросы к сети)

Комментарий указать по нажатию кнопки «Comment» (не обязательно)

Через консоль

На втором маршрутизаторе

Через графический интерфейс

Выполнить следующие настройки:Dst. Address: 192.168.15.0/24 (адрес сети к которой указываем маршрут)Gateway: 172.16.30.1 (интерфейс через который можно «добраться» до сети)Pref. Source: 192.168.25.1 (интерфейс с которого будут идти запросы к сети)

Комментарий указать по нажатию кнопки «Comment» (не обязательно)

Через консоль

HQ — это аббревиатура от headquarter, что в переводе означает головной офис.

Параметр Pref. Source (pref-src) не является обязательным. Он становится нужен, если количество филиалов будет более одного. Без этого параметра не будут проходить ping'и с маршрутизатора одного филиала до хостов и внутреннего интерфейса маршрутизатора другого филиала. Не будут проходить ping'и именно с маршрутизаторов, т. е. между хостами двух филиалов связь будет.

Обеспечение защиты соединения

Хоть данные и отсылаются в виде зашифрованного пакета, считать полностью защищённой сеть VPN, базирующуюся на PPTP, нельзя. В процессе шифрования участвуют EAP-TLS, MSCHAP-v1, MSCHAP-v2 и MPPE (полный перечень можно увидеть в настройках созданного подключения). Дополнительно с целью повышения безопасности PPTP применяют ответные звонки (дозвоны), когда стороны выполняют подтверждение установления связи и передачи данных программным образом, что позволит убедиться в целостности переданных пакетов.

СОВЕТ. Рассматривая задействованные протоколы защиты, отметим, что MSCHAP-v1 не может похвастать высоким уровнем надёжности, поскольку для извлечения данных могут применяться определённые утилиты. MSCHAP-v2 уже усовершенствован в этом плане, но уязвим к словарным атакам на перехваченную информацию, с этой целью также используются программные средства. Они достаточно быстро обрабатывают и расшифровывают данные, иногда время на это может составить и несколько часов.

Знатоки методов дешифровки информации, не имея доступа к ключу, способны расшифровать также исходные данные из MPPE, использующего алгоритм RSA RC4, например, с применением способа подмены битов. Так, протоколы шифрования даже с высокой степенью защищённости, используемые поверх PPTP, можно обходить, по этой причине для усиления безопасности коннекта и информации существует необходимость в дополнительной защите при создании и настройки PPTP на Windows 10, 7 или другой ОС.

Типы подключения VPN

В сегодняшнем материале мы поговорим о двух наиболее часто используемых типах подключения к VPN. Речь пойдёт об удаленном доступе к корпоративной сети (remote access) и соединении «точка — точка» (site-to-site)

Удаленный доступ позволяет сотрудникам компании безопасно подключаться к корпоративной сети через интернет

Особенно это важно в том случае, когда сотрудник работает не в офисе и подключается через незащищенные точки доступа, например Wi-Fi в кафе. Для организации этого соединения, устанавливается туннель между клиентом на гаджете пользователя и VPN-шлюзом в сети компании

Шлюз проводит аутентификацию, а затем предоставляет (или ограничивает) доступ к ресурсам сети.

Чтобы защитить соединение чаще всего используются протоколы IPsec или SSL. Также возможно применение протоколов PPTP и L2TP.

Site-to-site VPN служит объединения разных локальных сетей. В этом случае устройства пользователей работают без VPN-клиентов — всю работу выполняет шлюз. Такой тип подключения применяется тогда, когда у компании есть несколько удаленных офисов, которые нужно объединить в одну частную сеть. А также в том случае, если у организации есть партнер, к сети которого требуется подключение. Это позволяет компаниям вместе работать в защищенном общем пространстве.

Для защиты соединения «точка – точка» чаще всего используется IPsec. Также применяется вариант операторского MPLS-облака без публичных сетей. В этом случае появляется возможность организовать соединения Layer3 (MPLS IP VPN) или Layer2 (VPLS).

Напоследок хотелось бы отметить, что имеются еще несколько вариантов использования VPN-соединений:

- Установление соединения между двумя серверами в дата-центрах. Полезно в том случае, если по какой-то причине нет возможности наладить безопасный канал с помощью стандартной корпоративной сети.

- Подключение к сервису IaaS.

- Размещение VPN-шлюза в облаке.

Подробнее о них и технологии VPLS мы планируем рассказать в одном из последующих материалов.

Стоит ли использовать сторонние утилиты?

На вопрос установки дополнительных PPTP-серверов или клиентов пользователи реагируют по-разному, однако большинство из них сходится во мнении, что настройка и использование встроенного модуля Windows выглядит намного предпочтительнее в плане простоты.

Можно, конечно, инсталлировать что-то вроде пакета pfSense, представляющего собой межсетевой экран-маршрутизатор, однако его «родной» клиент Multilink PPP Daemon имеет множество проблем с использованием Windows-серверов на основе PPTP в плане распределения использования протокола аутентификации между клиентом и сервером в корпоративных сетях, хотя на домашних пользовательских терминалах таких проблем замечено не было. В настройке эта утилита, равно как и любые другие, гораздо сложнее, и без специальных знаний указать правильные параметры или исправить постоянный «слет» пользовательского IP-адреса не представляется возможным.

Можно попробовать и некоторые другие клиентские или серверные утилиты, предназначенные для установки соединения PPTP, однако какой смысл загружать систему ненужными программами, когда в любой ОС Windows есть собственные средства? Более того, некторые программы не только сложны в настройке, но еще и могут вызывать конфликты на программном и физическом уровне. Так что лучше ограничиться тем, что есть.

Допустимые значения параметров излучений, генерируемых мониторами, отражены в следующей таблице.

Как увеличить скорость кулера на ноутбуке HP?

Шаг 3. Подключение установлено, пинг адреса 172.16.0.1 успешен, что дальше?

Дальнейшие действия связаны с наличием маршрутной информации. Дело в том, что после подключения, адрес сервера vpnki — 172.16.0.1 является адресом, напрямую подключенным к вашему устройству по каналу точка-точка. По этой причине ваше устройство «знает» об этом адресе и успешно пингует его. Однако, на этом этапе, ваше устройство не обладает информацией о других адресах вашей сети vpnki. Первым шагом будет являться «обучение» вашего устройства новому маршруту к сети vpnki 172.16.0.0/16 Именно в этой сети находятся все ваши прочие туннели. Для достижения этой цели используются два метода:

- получение этого маршрута от сервера по протоколу DHCP

- прописывание статического маршрута в ручном режиме в командной строке Windows

Если вы настраивали все по инструкции на сайте (с использованием протокола DHCP), то после установления соединения ваше устройство получит информацию о маршруте к сети 172.16.0.0/16

Эта сеть должна быть доступна через адрес сервера vpnki — 172.16.0.1Проверить это можно выполнив команду. В ее длинном выводе вы должны обнаружить следующую строку:

Сетевой адрес Маска Адрес шлюза Интерфейс172.16.0.0 255.255.0.0 172.16.0.1 172.16.x.x — выданный вам адрес

Если по какой-то причине данная строка не появилась то это означает, что протокол DHCP не отработал и маршрутная информация не получена. В этом случае имеет смысл разобраться в причине или добавить статический маршрут в ручном режиме. В качестве обходного маневра вы можете прописать маршрут к сети 172.16.0.0/16 выполнив команду (с правами администратора!)

После этого вы должны успешно выполнить пинг своего «другого устройства», подключенного к сети vpnki по его адресу 172.16.x.x, выполнив команду

Однако обращаем внимание:

— второе устройство также должно содержать в своей таблице маршрутов путь к сети 172.16.0.0/16 для знания о том — куда отправять ответы на ваш пинг

— на втором вашем устройстве межсетевой экран не должен блокировать ответы на пакеты icmp. Проверить принципиальную возможность ответов устройства на пакеты утилиты ping вы можете с нашей страницы «Инструменты», указав адрес устройства. Если вы уверены, что устройство настроено правильно, но пинги с этой страницы не проходят, то смотрите настройки своего устройства относящиеся к протоколу icmp.

Результат этого шага — наличие маршрута к сети 172.16.0.0/16 в таблице маршрутов Windows устройства и/или успешный пинг вашего второго устройства по адресу 172.16.x.x.

Проброс TCP порта в вашу домашнюю сеть

Вы получаете возможность «выставить» в Интернет один порт своего домашнего устройства, тем самым, сделав его доступным из любой точки мира, не имея при этом белого IP адреса.

Для этого:

- у вас должен быть установлен как минимум один VPN-туннель к нашей системе и настроена маршрутизация. См. здесь.

- установлено соответствие внутреннего IP адреса и его порта внешнему порту нашего адреса msk.vpnki.ru (84.201.157.2584.201.157.2584.201.157.2584). Процедура установления соответствия осуществляется на специальной странице нашей системы. Используйте доменное имя, так как IP адрес может измениться.

Почему с пульта Ростелеком не меняется громкость?

- Обычно с такой проблемой сталкиваются пользователи, первично подключенные к Интерактивному телевидению. Во время того, как работал мастер, пульт работал, звук менялся, а после его ухода стал капризничать? Это бывает, если между пультом и приставкой отсутствует синхронизация.

- Такая же ситуация по смене звука может произойти, если абонент на протяжении длительного времени пользуется услугой — оборудование могло просто выйти из строя.

В обоих случаях потребуется для устранения неполадки перепрограммировать пульт, для этого нужно установить на пульт код синхронизации с телевизором. Как это сделать?

Имеется два способа — ручной и автоматический.

- Чтобы произвести автоматическую установку, нужно просто нажать на пульте Ростелеком кнопки ОК, а затем ТВ. Нужно удерживать обе кнопки вжатыми до того момента, пока не моргнет дважды светодиод.

- После этого кнопки можно отпустить, и на пульте набрать цифры 991.

- Таким образом будет запущен режим программирования.

- Далее необходимо переключать с пульта каналы телевидения до тех пор, пока телевизор не отключится.

- Если телевизор отключился, то это будет означать, что код подобран.

- После этого необходимо нажать на кнопку «ОК» на пульте, и держать ее, пока не мигнет дважды диод под кнопкой ТВ, это будет сигналом о сохранении произведенных настроек.

Если же после того, как все действия были произведены, но пульт от приставки ТВ так и не стал переключать каналы и добавлять звук, то придется настраивать его вручную.

Для этого необходимо знать точный код синхронизации. Чтобы его вычислить, нужно позвонить в техническую поддержку провайдера и, назвав модель своего телевизора, получить номер кода.

Эти же данные можно найти на сайте провайдера, но по звонку все же будет проще, не придется долго ничего искать.